Formation à la cybersécurité et sensibilisation dans le cadre de la directive NIS2

Se conformer aux exigences de l'article 20 de la NIS 2 en utilisant la Company Training Academy d'Advisera — la formation à cybersécurité la plus pratique à l'échelle de l'entreprise pour tous les salariés et la direction.

Le plus court chemin vers un programme de formation à l'échelle de l'entreprise

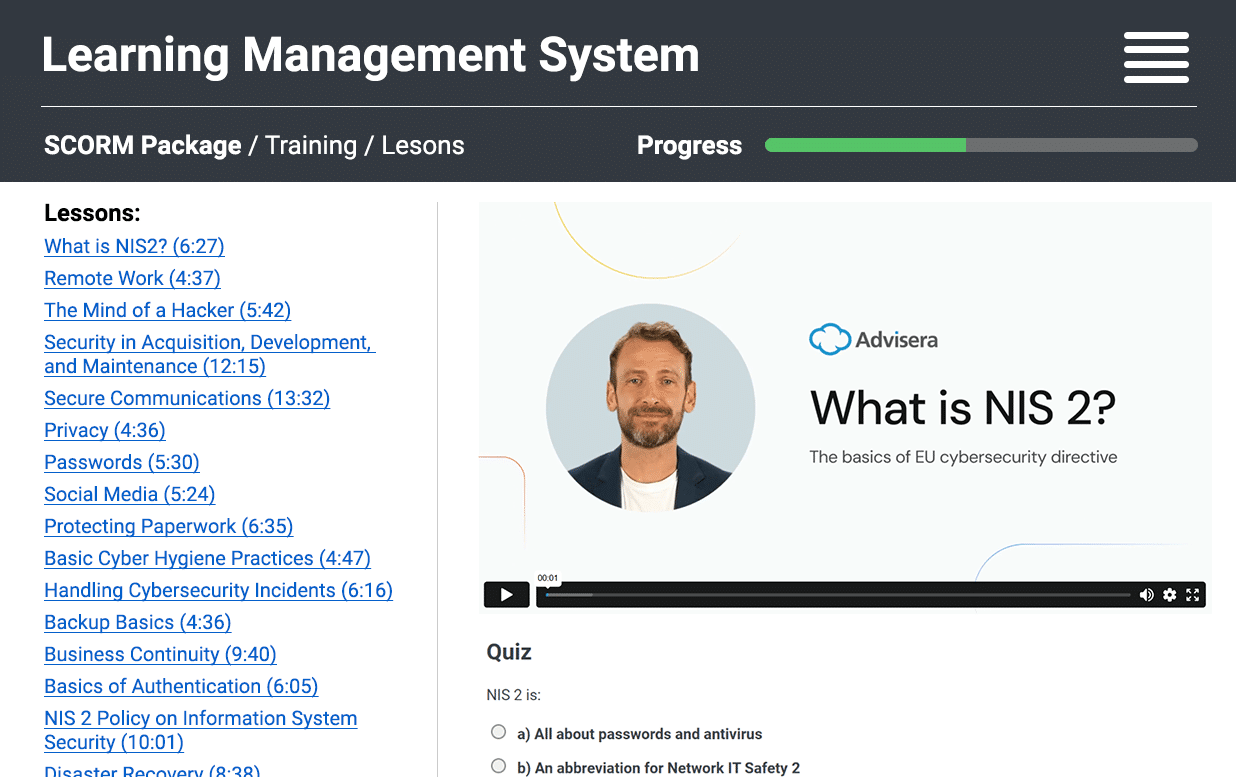

Un ensemble de 50 vidéos qui expliquent tous les aspects en matière de cybersécurité et de signalement des incidents de la directive NIS 2 — configurez l'ensemble du programme de formation et de sensibilisation en quelques minutes et permettez à chaque salarié de regarder les vidéos sur leurs appareils.

Sur le côté gauche, vous pouvez voir une des vidéos de la formation NIS 2 disponible dans l’outil Company Training Academy.

Bibliothèque de leçons NIS 2

- Qu'est-ce que la directive NIS 2 (7:07)

Les principes fondamentaux de la directive européenne sur la cybersécuritéL'ensemble du NIS 2

- NIS 2 : gestion des incidents et des crises (10:56)

Traitement des incidents et des perturbations en matière de cybersécuritéNIS 2 articles 9, 10, 16, 21 paragraphe 2 point (c), ISO 27001 contrôles A.5.24, A.5.25, A.5.26, A.5.29, A.5.30

- NIS 2 : obligations d’information (9:10)

Comment divulguer les incidents importants ?NIS 2 article 23, ISO 27001 contrôle A.5.26

- NIS 2 : exécution (10:46)

Principales mesures auxquelles les autorités peuvent avoir recours pour veiller au respect de la conformitéeNIS 2 articles 31, 32, 33, 34, 35, 36, 37

- NIS 2 : certification et normalisation (7:58)

Explication des articles 24 et 25 de la directive NIS 2NIS 2 article 24, NIS 2 article 25

- NIS 2 : sécurité de la chaîne d'approvisionnement (9:56)

Gestion des cyber-risques liés aux fournisseursNIS 2 article 21 paragraphe 2 point (d), ISO 27001 contrôles A.5.19, A.5.20, A.5.21, A.5.22, A.5.23

- Politique NIS 2 relative à la sécurité des systèmes d'information (10:47)

Rédaction d'une politique de cybersécurité de haut niveau pour la directive NIS 2NIS 2 article 21 paragraphe 2 point (a), ISO 27001 clause 5.2

- NIS 2 : autorités (7:11)

8 organismes publics chargés de l’exécution de la directive NIS 2NIS 2 articles 7, 8, 9, 10, 11, 12, 13, 14, 15, 16, 17, 18, 19

- NIS 2 : applicabilité (6:32)

Organisations essentielles et importantes qui doivent être conformesNIS 2 articles 2 et 3, annexes 1 et 2

- NIS 2 : exigences en matière de cybersécurité (9:29)

Les 10 mesures de cybersécurité les plus importantes de la directive NIS 2sNIS 2 article 21 paragraphe 2

- Étapes de la mise en œuvre de la directive NIS 2 (8:10)

16 étapes pour se conformer entièrement à la directive NIS 2 en matière de cybersécuritéNIS 2 articles 20, 21, and 23

Général Bibliothèque de cours sur la cybersécurité

- Pratiques de base en matière de cyberhygiène (5:04)

Des mesures de cybersécurité essentielles pour chaque utilisateurNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôles A.5.10, A.8.1

- Traitement des incidents de cybersécurité (6:43)

Comment repérer les problèmes de cybersécurité et y réagir rapidementNIS 2 article 21 paragraphe 2 point (b), ISO 27001 contrôles A.5.24, A.5.25, A.5.26

- Reprise des activités (9:15)

Comment récupérer les systèmes d'information et les données ?NIS 2 article 21 paragraphe 2 point (c), ISO 27001 contrôle A.5.30, A.8.14

- Cryptographie (11:03)

Concepts cryptographiques et leur applicationNIS 2 article 21 paragraphe 2 point (h), ISO 27001 contrôle A.8.24

- Contrôle d'accès (6:34)

Permettre l’accès approprié et empêcher l’accès inappropriéNIS 2 article 21 paragraphe 2 point (i), ISO 27001 contrôles A.5.15, A.5.16, A.5.17, A.5.18, A.8.2, A.8.3, A.8.4, A.8.5

- Gestion des actifs cybernétiques (7:58)

Identifier, classer, sécuriser et exploiter les actifs numériquesNIS 2 article 21 paragraphe 2 point (i), ISO 27001 contrôles A.5.9

- Sécurité du réseau (7:08)

Sécurisation des réseaux numériques et des communications de donnéesNIS 2 article 21 paragraphe 2, ISO 27001 contrôle A.8.20

- Sauvegardes (4:57)

Récupération des donnéesNIS 2 article 21 paragraphe 2 point (c), ISO 27001 contrôle A.8.13

- Continuité des activités (10:22)

Dispositions en matière de résilience et de repriseNIS 2 article 21 paragraphe 2 point (c), ISO 27001 contrôles A.5.29, A.5.30, A.8.13, A.8.14

- Authentification (6:37)

Empêcher l'accès non autorisé aux actifs numériquesNIS 2 article 21 paragraphe 2 point (j), ISO 27001 contrôle A.8.5

- Sécurité dans l'acquisition, le développement et la maintenance (13:14)

La cybersécurité dans le cycle de vie des systèmes informatiquesNIS 2 article 21 paragraphe 2 point (e), ISO 27001 contrôles A.8.25, A.8.26, A.8.27, A.8.28, A.8.29, A.8.30, A.8.31, A.8.33

- Communications d'urgence (6:51)

Mise en place de méthodes de communication alternativesNIS 2 article 21 paragraphe 2 point (j), ISO 27001 clause 7.4 et contrôles A.5.14, A.8.14

- Formation et sensibilisation à la cybersécurité (12:49)

Création d'un programme de formation continue et de sensibilisationNIS 2 article 20 paragraphe 2, article 21 paragraphe 2 point (i), ISO 27001 clauses 7.2, 7.3 ; contrôle A.6.3

- Sécurité des ressources humaines (13:40)

Activités avant, pendant et après l'emploiNIS 2 article 21 paragraphe 2 point (i), ISO 27001 clauses 7.2, 7.3 ; contrôles A.6.1, A.6.2, A.6.3, A.6.4, A.6.5

- Mesurer la cybersécurité (8:25)

Évaluation de l'efficacité de la gestion du risqueNIS 2 Article 20 paragraphe 1, Article 21 paragraphe 2 point (f), ISO 27001 clause 9.1

- Actions correctives (8:20)

Comment éliminer la cause des non-conformités ?NIS 2 article 21 paragraphe 4, ISO 27001 clause 10.2

- Le rôle de la direction en matière de cybersécurité (8:05)

Tâches pour les cadres supérieurs et intermédiairesNIS 2 article 20 paragraphe 1, ISO 27001 clause 5.1

- Communications sécurisées (14:19)

Sécurisation des canaux de communication vocale, vidéo et textuelleNIS 2 article 21 paragraphe 2 point (j), ISO 27001 contrôles A.8.20, A.8.21

- Menaces internes (6:57)

Gestion des initiés ayant accès à des informations sensiblesNIS 2 article 21 paragraphe 2 point (i), ISO 27001 contrôles A.5.15, A.5.33, A.5.35, A.6.1, A.8.2, A.8.16

- Sécurité du cloud (6:00)

Sécurisation des données lors de l'utilisation de services de cloudNIS 2 article 21 paragraphe 2 point (d), ISO 27001 contrôles A.5.23

- Évaluer la sécurité des fournisseurs (13:32)

Vulnérabilité, qualité et développement sécurisé des fournisseursNIS 2 article 21 paragraphe 2 point (d), paragraphe 3, ISO 27001 contrôles A.5.19, A.5.20, A.5.21, A.5.22

- Programmes malveillants (5:33)

Hameçonnage, rançongiciels et logiciels espionsNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôle A.8.7

- Sécurité du courrier électronique (4:27)

Risques liés à l'utilisation du courrier électroniqueNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôle A.5.14

- Erreur humaine (4:58)

Limiter les erreurs concernant des informations sensiblesNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôle A.6.3

- Usurpation d'identité (5:33)

Comment les cybercriminels volent-ils votre identité ?NIS 2 article 21 paragraphe 2 points (i) et (j), ISO 27001 contrôles A.5.16, A.5.17, A.8.5

- L'esprit d'un pirate informatique (6:16)

3 types de pirates informatiques et comment s'en protégerNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôle A.6.3

- Gestion des risques liés à l’information (9:07)

L'évaluation du risque et son traitement comme fondement de la cybersécuritéNIS 2 article 20 paragraphe 1, article 21 paragraphe 1, paragraphe 2 point (a), ISO 27001 clauses 6.1, 8.2, 8.3

- Mots de passe (5:56)

Création et sécurisation des mots de passeNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôle A.5.17

- Sécurité physique des appareils (6:17)

Sécurisation physique des informations et des appareilsNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôles A.7.5, A.7.8, A.7.9, A.7.10, A.8.1

- Vie privée (5:04)

8 principes relatifs à la vie privée que tout le monde devrait connaîtreNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôles A.5.33, A.5.34

- Propriété intellectuelle (6:01)

Méthodes techniques, juridiques et organisationnelles de protection des DPINIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôle A.5.32

- Protection des documents papier (7:01)

Vulnérabilité des supports papier et méthodes pour les protégerNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôles A.5.10, A.5.33, A.7.5, A.7.7

- Sécurité des appareils mobiles (5:47)

Protéger les ordinateurs portables, les tablettes, les smartphones et les autres appareilsNIS 2 article 21 paragraphe 2 points (g) et (j), ISO 27001 contrôles A.5.10, A.5.17, A.6.7, A.7.8, A.7.9, A.7.10, A.8.1, A.8.5, A.8.7

- Ingénierie sociale (6:28)

Les méthodes les plus courantes utilisées par les criminels pour accéder à votre compteNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôle A.5.10

- Médias sociaux (5:39)

Principaux cyber-risques liés à l'utilisation de Facebook, X, LinkedIn, etc.NIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôle A.5.10, A.5.14

- Travail à distance (4:53)

Risques liés au travail en dehors des locaux professionnelsNIS 2 article 21 paragraphe 2 point (g), ISO 27001 contrôles A.5.10, A.6.7, A.7.8, A.7.9

- Gestion de la sécurité des fournisseurs (6:56)

Risques liés aux fournisseurs et aux sous-traitants, et comment les gérerNIS 2 article 21 paragraphe 2 point (d), ISO 27001 contrôles A.5.19, A.5.20, A.5.21, A.5.22, A.5.23

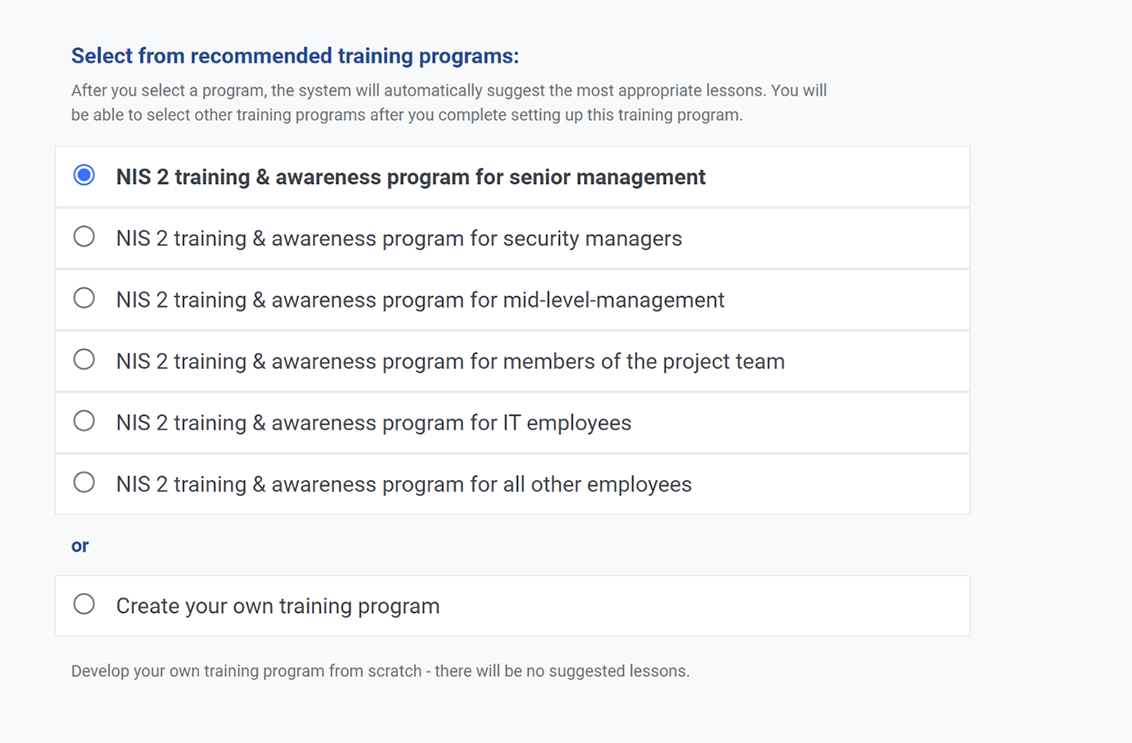

Des formations adaptées à différents publics

Au lieu de montrer les mêmes vidéos à tout le monde, vous pouvez configurer le système de manière que la direction ne voie que les vidéos qui lui sont destinées, que les salariés du service informatique voient d'autres vidéos, le reste des salariés quelque chose d'autre, etc.

L’outil Company Training Academy d'Advisera vous suggérera les vidéos les plus appropriées pour différents publics, mais c'est vous qui gardez le contrôle - vous définissez qui peut voir quoi.

Automatiser la diffusion et le suivi des formations

Vous n'avez pas à vous torturer avec l'organisation d'une session de formation à la sécurité en direct qui dure plus longtemps que quiconque veut y assister. Au lieu de cela, utilisez l’outil Company Training Academy d'Advisera pour définir la fréquence à laquelle les salariés doivent regarder des vidéos, envoyer automatiquement des invitations par courriel à les regarder, suivre qui a regardé chaque vidéo, envoyer des rappels et créer des rapports de présence à des fins d'audit.

Des milliers de clients satisfaits

Pour un apprentissage facile

Soyons réalistes : les gens n'ont pas le temps de s'informer sur la cybersécurité et la plupart d'entre eux ont du mal à comprendre le langage technique ou juridique.

C'est pourquoi nos vidéos durent entre 5 et 10 minutes, et nos experts NIS 2 expliquent les sujets dans un langage facile à comprendre.

Plusieurs langues disponibles

Nous traduisons les vidéos dans toutes les langues principales de l'Union européenne, afin que tous les salariés de votre entreprise puissent les comprendre facilement.

Outre l'anglais, nous avons des vidéos en allemand, français, italien, néerlandais, espagnol, portugais, croate, et nous en ajoutons d'autres.

Vidéos spécifiques aux pays

Chaque pays de l'UE doit publier ses propres lois et réglementations en matière de cybersécurité basées sur la directive NIS 2. Nous créerons des vidéos pour ces exigences spécifiques afin que vos salariés apprennent ce qui est appliqué dans votre pays.

La Belgique a publié une loi nationale (Loi établissant un cadre pour la cybersécurité des réseaux et des systèmes d'information d’intérêt général pour la sécurité publique 2024/202344) fondée sur la directive NIS 2.

Vidéos personnalisées

Vous souhaitez présenter des politiques ou des procédures spécifiques en matière de cybersécurité dans une vidéo ? Aucun problème ! Dans le cadre des abonnements souscrits, nous pouvons créer des vidéos sur mesure exclusivement pour votre entreprise — la personnalisation n'a jamais été aussi facile.

Vous pouvez également télécharger les vidéos que vous avez créées pour compléter les vidéos de formation d'Advisera.

Téléchargez vos propres supports de formation

Vous pouvez télécharger vos propres supports et les transformer en leçons captivantes. Combinez les documents internes, vidéos ou politiques de votre entreprise avec la plateforme d’apprentissage d’Advisera pour créer une expérience de formation personnalisée pour vos employés.

Pour tous les cas d'utilisation

Vous souhaitez organiser une formation initiale à la cybersécurité pour votre équipe de projet ? Ou souhaitez-vous une formation régulière et continue pour l'ensemble de votre personnel ? Ou peut-être une formation initiale destinée au nouveaux salariés ?

Grâce à la Company Training Academy, vous pouvez couvrir tous ces cas en mettant en place des programmes de formation distincts.

Compatibilité SCORM pour votre LMS

Utilisez nos vidéos de formation dans votre propre système de gestion de l’apprentissage (LMS) — toutes les leçons sont disponibles sous forme de modules SCORM, comprenant des vidéos, des quiz et un suivi des progrès. Conservez le contrôle tout en diffusant le contenu via votre plateforme existante.

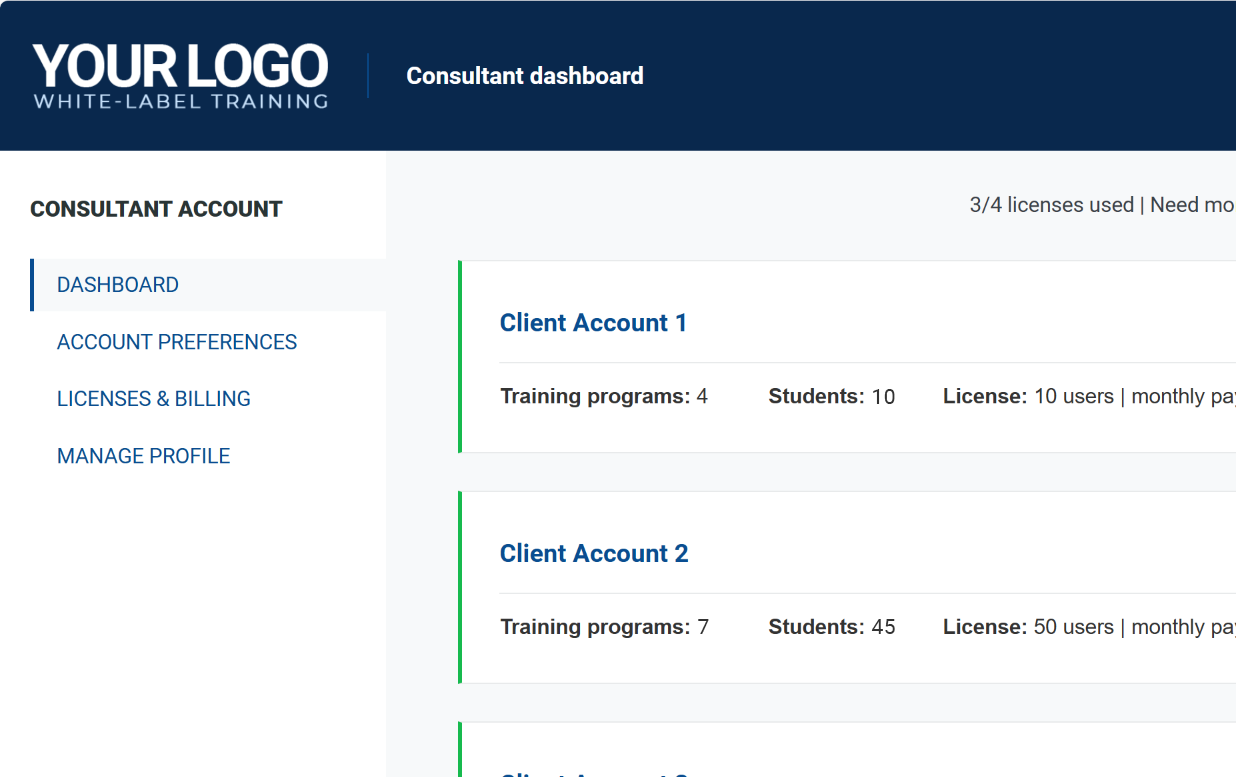

La plateforme en marque blanche pour les consultants

Développez votre activité en proposant à vos clients des formations à la cybersécurité et aux obligations de conformité. Grâce à la plateforme d'Advisera, vous pouvez mettre en place et gérer des programmes de formation pour plusieurs clients, le tout à partir d'un seul tableau de bord.

Plan mensuel Jusqu'à 10 utilisateurs

€14

/ mois

$15

/ mois

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels à partir de 100 utilisateurs)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan mensuel Jusqu'à 25 utilisateurs

€28

/ mois

$29

/ mois

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels à partir de 100 utilisateurs)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan mensuel Jusqu'à 50 utilisateurs

€56

/ mois

$59

/ mois

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels à partir de 100 utilisateurs)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan mensuel Jusqu'à 100 utilisateurs

€95

/ mois

$99

/ mois

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan mensuel Jusqu'à 200 utilisateurs

€189

/ mois

$199

/ mois

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan mensuel Jusqu'à 300 utilisateurs

€285

/ mois

$299

/ mois

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan mensuel Jusqu'à 400 utilisateurs

€380

/ mois

$399

/ mois

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan mensuel Jusqu'à 500 utilisateurs

€475

/ mois

$499

/ mois

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan annuel Jusqu'à 10 utilisateurs

€154

/ année

$162

/ année

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels à partir de 100 utilisateurs)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan annuel Jusqu'à 25 utilisateurs

€298

/ année

$313

/ année

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels à partir de 100 utilisateurs)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan annuel Jusqu'à 50 utilisateurs

€605

/ année

$637

/ année

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

(disponible dans les abbonnements annuels à partir de 100 utilisateurs)

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan annuel Jusqu'à 100 utilisateurs

€1016

/ année

$1069

/ année

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

1 vidéo par an

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan annuel Jusqu'à 200 utilisateurs

€2042

/ année

$2149

/ année

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

2 vidéos par an

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan annuel Jusqu'à 300 utilisateurs

€3068

/ année

$3229

/ année

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

3 vidéos par an

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan annuel Jusqu'à 400 utilisateurs

€4094

/ année

$4309

/ année

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

4 vidéos par an

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

(disponible dans les abbonnements annuels à partir de 500 utilisateurs)

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Plan annuel Jusqu'à 500 utilisateurs

€5120

/ année

$5389

/ année

Accès illimité à toutes les vidéos

Accès à toutes les vidéos de formation et de sensibilisation sur la cybersécurité, ISO 27001, NIS 2, DORA, GDPR, ou ISO 42001 dans toutes les langues, pour tous vos salariés.

Accès aux vidéos traduites

Actuellement, toutes les vidéos sur les NIS2 et la cybersécurité sont traduites et disponibles en allemand, français, italien, néerlandais, espagnol, portugais et croate.

Vidéos spécifiques à un pays

Lorsqu'un pays de l'UE publiera ses propres lois et réglementations basées, par exemple, sur NIS 2, nous créerons des vidéos qui répondront à ces exigences supplémentaire.

Adapter la formation au public

Créer des programmes de formation distincts pour les responsables, les cadres moyens, les employés du service informatique, tous les autres salariés, etc. afin que chaque groupe ne regarde que les vidéos qui le concernent.

Définir le programme de formation

Choisissez une fréquence quotidienne, hebdomadaire, mensuelle ou autre pour le visionnage des vidéos de formation.

Notifications automatiques

Configurez les notifications automatiques par courriel envoyées aux salariés concernant les vidéos de formation à venir et en retard.

Suivez les progrès des salariés

Voyez exactement qui a suivi quelle vidéo de formation, qui est en retard et quels sont les résultats des tests ; téléchargez les rapports au format PDF.

Quiz et tests

Décidez pour chaque programme de formation comment vous voulez tester les participants.

Téléchargez vos propres documents

Téléchargez vos propres vidéos et documents, et ajoutez-les aux programmes de formation existants.

Vidéos sur mesure

Sur la base de votre script, nous produirons des vidéos de formation (jusqu'à 10 minutes par vidéo) que vous pourrez utiliser au sein de la Company Training Academy

5 vidéos par an

Formation en ligne en interne

Webinaire interactif personnalisé animé par notre expert pour votre entreprise - jusqu'à 1 heure, jusqu'à 500 participants.

1 formation par an

Paquets SCORM

Obtenez les versions SCORM de nos programmes de formation pour une utilisation dans votre propre LMS. Tout le contenu (vidéos, quiz et suivi des progrès) est inclus et prêt à être intégré.

(disponible uniquement dans le plan personnalisé)

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Contactez-nous pour connaître les tarifs

Nombre personnalisé d'utilisateurs

Accès illimité à toutes les vidéos

Accès aux vidéos traduites

Vidéos spécifiques à un pays

Adapter la formation au public

Définir le programme de formation

Notifications automatiques

Suivez les progrès des salariés

Quiz et tests

Téléchargez vos propres documents

Vidéos sur mesure

Formation en ligne en interne

Paquets SCORM

Pour toutes les tailles d'entreprises, tous les secteurs d'activité

Toutes les vidéos sont créées pour être adaptées aux petites, moyennes et grandes entreprises, ainsi qu’à tous les secteurs — peu importe que votre entreprise soit un petit fournisseur SaaS ou un grand service des eaux, vos salariés trouveront ces vidéos très appropriées.

En d’autres termes, toute entreprise classée comme essentielle ou importante au titre de la NIS2 trouvera que ces vidéos lui conviennent parfaitement.

Questions fréquemment posées

Qu'est-ce que la Company Training Academy ?

La Company Training Academy est un système de gestion à l'échelle de l'entreprise qui vous permet de configurer divers programmes de formation et de sensibilisation pour l'ensemble de votre personnel, par exemple pour la directive NIS 2, la règlementation DORA, la norme ISO 27001, RGPD, ISO 42001, la sensibilisation à la sécurité, etc.

Combien de temps faut-il pour mettre en œuvre la formation et la sensibilisation à l'échelle de l'entreprise ?

L'ouverture de votre compte prend moins d'une minute. L'assistant vous guidera ensuite tout au long du processus de mise en œuvre de votre premier programme de formation et de sensibilisation, ce qui prend généralement 5 à 10 minutes.

Comment fonctionne l'essai gratuit ?

Pendant l'essai gratuit de 14 jours, vous aurez accès à toutes les vidéos de formation et de sensibilisation, mais vous serez limité à 10 utilisateurs. Certaines fonctionnalités plus avancées seront accessibles lorsque vous mettrez votre compte à niveau. Aucune exigence en matière de carte de crédit.

Quels sont les modes de paiement acceptés ?

Nous acceptons les paiements par carte de crédit ou de débit ; pour un plus grand nombre d'utilisateurs, vous pouvez payer par virement bancaire.

En quoi la Company Training Academy est-elle différente des cours d'Advisera ?

Les cours d'Advisera sont destinés aux personnes qui souhaitent acquérir des connaissances approfondies sur un cadre particulier, tandis que la Company Training Academy est destinée aux entreprises qui souhaitent automatiser la formation et la sensibilisation de l'ensemble de leurs salariés, et suivre leurs progrès.

Quelles normes et réglementations sont abordées dans les vidéos de la Company Training Academy ?

Actuellement, les vidéos couvrent la formation à la directive NIS 2, à la règlementation DORA, à la norme ISO 27001, à la règlementation RGPD,à la norme ISO 42001 et la formation générique de sensibilisation à la cybersécurité.

Nous travaillons à l'ajout de vidéos pour d'autres normes et réglementations.

Les vidéos sont-elles disponibles dans d'autres langues que l'anglais ?

En plus de l’anglais, nous proposons actuellement des vidéos en allemand, français, italien, néerlandais, espagnol, portugais et croate. Nous travaillons en ce moment à ajouter d’autres langues – n’hésitez pas à nous contacter pour connaître les langues disponibles.

Pouvons-nous utiliser ces vidéos dans notre propre système de gestion de l'apprentissage (LMS) ?

Oui. Notre formation est disponible sous forme de modules SCORM, comprenant des vidéos, des quiz et un suivi des progrès, pour une intégration facile dans votre système de gestion de l'apprentissage (LMS) – contactez-nous pour demander l'accès aux modules SCORM.

Puis-je téléverser nos propres supports de formation dans la Company Training Academy ?

Oui. Vous pouvez importer les supports de formation propres à votre entreprise et en créer des leçons. Les formats pris en charge incluent les documents (PDF, DOCX, PPTX, XLSX, etc.), les vidéos (YouTube, Vimeo) ainsi que des leçons textuelles que vous pouvez créer directement dans l’éditeur.

Y a-t-il une limite de temps pour participer à la formation ?

Non, vos utilisateurs peuvent passer autant de temps qu'ils le souhaitent à suivre les leçons, tant que votre abonnement est actif.

De quoi les utilisateurs auront-ils besoin pour accéder aux cours ?

Vos utilisateurs peuvent accéder aux leçons à l'aide d'un PC, d'un Mac ou d'un appareil mobile, en utilisant n'importe quel navigateur majeur (par exemple, Chrome, Mozilla, Edge, Safari) ; une connexion Internet à haut débit sera également nécessaire.

Quel est le format de la formation et combien de temps dure-t-elle ?

Les leçons sont une combinaison de conférences vidéo, de quiz et de questions de test. Chaque leçon dure en moyenne entre 5 et 10 minutes. Vous pouvez configurer votre programme de formation de manière qu'il ne comprenne que quelques leçons ou plusieurs dizaines de leçons.

Quelles sont les connaissances préalables requises pour participer à la formation ?

Aucune. Les leçons sont créées de manière qu'un débutant puisse facilement les comprendre. Elles sont très faciles à suivre pour tout type de salariés – cadres supérieurs ou intermédiaires, employés non informaticiens, techniciens, etc.

Comment puis-je mettre mon compte à niveau si j'ai besoin de plus d'utilisateurs ?

Il vous suffit de cliquer sur le bouton d'achat correspondant au nombre d'utilisateurs requis dans le tableau des prix et, après le processus de paiement, votre Company Training Academy sera automatiquement mise à niveau.

Veillez à utiliser la même adresse électronique que celle que vous utilisez pour votre compte existant, car c'est le seul moyen pour que ce processus se fasse automatiquement. Si vous décidez d'effectuer l'achat avec une adresse électronique différente, n'oubliez pas de contacter notre service d'assistance à l'adresse support@advisera.com afin que nous puissions mettre votre compte à niveau manuellement.

Est-il nécessaire d'acheter des certificats de formation et de sensibilisation ?

Non, vous pouvez utiliser la Company Training Academy sans acheter de certificats.

Il y a tellement de vidéos, comment trouver celle qui est la plus appropriée pour nous ?

La Company Training Academy vous proposera les vidéos les plus appropriées en fonction du cadre qui vous intéresse (par exemple, la directive NIS 2) et de votre public (par exemple, la direction).

En outre, vous pouvez filtrer toutes les vidéos de la bibliothèque par pays, par langue, par clauses et articles pertinents du cadre, ainsi que par d'autres critères.

Planifier une démonstration

Vous souhaitez que notre expert vous présente le produit ? Planifiez un bref appel. Nous répondons rapidement.