Rhand Leal

Rhand Leal

agosto 25, 2016

ISO 27001

Português

Produtos para implementação, manutenção, treinamento, e conhecimento para Sistemas de Gestão de Segurança da Informação (SGSI) de acordo com a norma ISO 27001.

Automatize a implementação e manutenção do seu SGSI com o Registro de Riscos, Declaração de Aplicabilidade, e assistentes para todos os documentos requeridos.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGSI de acordo com a ISO 27001.

Treine seu pessoal-chave sobre os requisitos da ISO 27001 e forneça treinamento de conscientização sobre cibersegurança a todos os seus funcionários.

Cursos acreditados para indivíduos e profissionais de segurança que querem treinamento e certificação da mais alta qualidade.

Crie documentação da ISO 27001, obtenha respostas instantâneas para qualquer dúvida relacionada à ISO 27001 e ao SGSI, aprimore sua redação e desenvolva materiais de treinamento em segurança com mais rapidez usando a plataforma da Advisera com tecnologia de IA.

Produtos de conformidade e treinamento para organizações de infraestrutura crítica para a diretiva de cibersegurança de Rede e Sistemas de Informação da União Europeia.

Todas as políticas, procedimentos e formulários requeridos para estar em conformidade com a diretiva de cibersegurança NIS 2.

Programa corporativo de treinamento para empregados e gestão sênior para conformidade com o Artigo 20 da diretiva de cibersegurança NIS 2.

Crie documentação da NIS2, aprimore sua redação e desenvolva materiais de treinamento em conscientização em segurança com mais rapidez usando a plataforma da Advisera com tecnologia de IA.

Produtos de conformidade e treinamento para entidades financeiras para a regulamentação DORA da União Europeia.

Todas as políticas, procedimentos e formulários requeridos para estar em conformidade com a regulamentação do DORA.

Programa de treinamento em cibersegurança e resiliência em toda a empresa para todos os funcionários, para treiná-los e aumentar a conscientização sobre o gerenciamento de riscos de TIC.

Cursos acreditados para indivíduos e profissionais da DORA que desejam treinamento e certificação da mais alta qualidade.

Crie documentação para o DORA, aprimore sua redação e desenvolva materiais de treinamento em cibersegurança para o setor financeiro com mais rapidez usando a plataforma da Advisera com tecnologia de IA.

Produtos de treinamento para Sistemas de Gestão de Inteligência Artificial (AIMS) e governança de IA de acordo com o padrão ISO 42001.

Cursos acreditados para indivíduos, consultores e profissionais de IA que desejam a mais alta qualidade de treinamento e certificação em governança de IA e conformidade.

Treine seu pessoal-chave sobre os requisitos da ISO 42001 e ofereça um programa de capacitação em governança de IA em toda a empresa, para que os colaboradores aprendam a usar a IA de forma responsável e em conformidade com suas políticas.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos de conformidade e treinamento para proteção de dados pessoais de acordo com o Regulamento Geral de Proteção de Dados da União Europeia (EU GDPR).

Todas as políticas, procedimentos e formulários requeridos para estar em conformidade com o regulamento de privacidade EU GDPR.

Treine seu pessoal-chave sobre os requisitos do GDPR para garantir a conscientização sobre os princípios de proteção de dados, os direitos de privacidade e a conformidade regulamentar.

Cursos acreditados para indivíduos e profissionais de privacidade que querem treinamento e certificação da mais alta qualidade.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos para implementação, treinamento, e conhecimento para Sistemas de Gestão da Qualidade (SGQ) de acordo com a norma ISO 9001.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGQ de acordo com a ISO 9001.

Cursos acreditados para indivíduos e profissionais de qualidade que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas instantâneas para qualquer dúvida relacionada à ISO 9001 e ao SGQ, aprimore sua redação e crie materiais de treinamento com mais rapidez usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em expertise proprietária em conformidade.

Produtos para implementação, treinamento, e conhecimento para Sistemas de Gestão Ambiental (SGA) de acordo com a norma ISO 14001.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGA de acordo com a ISO 14001.

Cursos acreditados para indivíduos e profissionais ambientais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas instantâneas para qualquer dúvida relacionada à ISO 14001 e ao SGA, aprimore sua redação e crie materiais de treinamento com mais rapidez usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em expertise proprietária em conformidade.

Produtos para implementação e treinamento para Sistemas de Gestão de Saúde e Segurança Ocupacional (SGSSO) de acordo com a norma ISO 45001.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGSSO de acordo com a ISO 45001.

Cursos acreditados para indivíduos e profissionais de saúde & segurança que querem treinamento e certificação da mais alta qualidade.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos para implementação e treinamento para Sistemas de Gestão da Qualidade (SGQ) de dispositivos médicos de acordo com a norma ISO 13485.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGQ para dispositivos médicos de cordo com a norma ISO 13485.

Cursos acreditados para indivíduos e profissionais de dispositivos médicos que querem treinamento e certificação da mais alta qualidade.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos de compliance para o Regulamento de Dispositivos Médicos da União Europeia (EU MDR).

Todas a políticas, procedimentos e formulários para estar em conformidade com a EU MDR.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos para implementação de Sistemas de Gestão de Serviços de Tecnologia da Informação (SGSTI) de acordo com a norma ISO 20000.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGSTI de acordo com a ISO 20000.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos para implementação de Sistemas de Gestão de Continuidade de Negócio (SGCN) de acordo com a norma ISO 22301.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGCN de acordo com a ISO 22301.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos para implementação para laboratórios de teste e calibração de acordo com a norma ISO 17025.

Todas as políticas, procedimentos e formulários requeridos para implementar a ISO 17025 em um laboratório.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos para implementação de Sistemas de Gestão da Qualidade automotiva (QMS) de acordo com a norma IATF 16949.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGQ automotivo de acordo com a IATF 16949.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos para implementação de Sistemas de Gestão da Qualidade (SGQ) aeroespacial de acordo com a norma AS9100.

Todas as políticas, procedimentos e formulários requeridos para implementar um SGQ aeroespacial de acordo com a AS9100.

Crie materiais de treinamento estruturados com mais rapidez e aprimore sua redação usando a plataforma da Advisera com tecnologia de IA, desenvolvida com base em conhecimento proprietário sobre conformidade.

Produtos para implementação, manutenção, treinamento, e conhecimento para consultores.

Lide com múltiplos projetos ISO 27001 automatizando tarefas repetitivas durante a implementação do SGSI.

Todas as políticas, procedimentos e formulários requeridos para implementar várias normas e regulamentos para seus clientes.

Expanda seus negócios organizando treinamentos sobre cibersegurança e conformidade para seus clientes com sua própria marca usando a plataforma do sistema de gerenciamento de aprendizagem da Advisera.

Cursos acreditados de Lead Auditor e Lead Implementer para as normas ISO e o DORA, além de um curso avançado para ajudar consultores a desenvolver seus negócios.

Crie documentos de obrigações de conformidade, obtenha respostas instantâneas a dúvidas sobre obrigações de conformidade, elabore materiais de treinamento com mais rapidez e aprimore a redação usando a plataforma da Advisera, impulsionada por IA e baseada em conhecimento proprietário sobre obrigações de conformidade.

Encontre novos clientes, parceiros potenciais, e colaboradores e encontre uma comunidade de profissionais com ideias semelhantes local e globalmente.

Produtos para implementação, manutenção, treinamento, e conhecimento para a indústria de TI.

Automatize a sua implementação e manutenção do SGSI com o Registro de Riscos, Declaração de Aplicabilidade, e assistentes para todos os documentos requeridos.

Documentação para estar em conformidade com a ISO 27001 (cibersegurança), ISO 22301 (continuidade de negócio), ISO 20000 (gestão de serviços de TU), GDPR (privacidade), NIS 2 (cibersegurança de infraestrutura crítica) e DORA (cibersegurança para o setor financeiro).

Programa corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes e apoiar um programa bem-sucedido de cibersegurança, privacidade e IA.

Cursos acreditados para indivíduos e profissionais de segurança que querem treinamento e certificação da mais alta qualidade.

Crie documentos para a ISO 27001 e a NIS2, obtenha respostas instantâneas a quaisquer perguntas relacionadas à ISO 27001 e ao SGSI (sistema de gestão da segurança da informação), aprimore sua redação e elabore materiais de treinamento em segurança com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial

Produtos de compliance, treinamento, e conhecimento para organizações essenciais e importantes.

Documentação para estar em conformidade com a NIS 2 (cibersegurança), GDPR (privacidade), ISO 27001 (cibersegurança), e ISO 22301 (continuidade de negócio).

Programa Corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes a apoiar um programa de cibersegurança bem-sucedido.

Cursos acreditados para indivíduos e profissionais de segurança que querem treinamento e certificação da mais alta qualidade.

Crie documentação para a ISO 27001 e a NIS2, obtenha respostas imediatas a quaisquer dúvidas relacionadas à ISO 27001 e ao SGSI (sistema de gestão da segurança da informação), aprimore sua redação e elabore materiais de treinamento em segurança com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial

Produtos para implementação, treinamento, e conhecimento para empresas de manufatura.

Documentação para estar em conformidade com a ISO 9001 (qualidade), ISO 14001 (ambiental), e ISO 45001 (saúde & segurança).

Programa corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes e apoiar um programa de cibersegurança bem-sucedido.

Cursos acreditados para indivíduos e profissionais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas à ISO 9001 (SGC) e à ISO 14001 (SMA), aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial e baseada em nossa experiência proprietária em obrigações de conformidade.

Produtos para implementação, treinamento, e conhecimento para empresas de transporte & distribuição.

Documentação para estar em conformidade com a ISO 9001 (qualidade), ISO 14001 (ambiental), e ISO 45001 (saúde & segurança).

Programa Corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes a apoiar um programa de cibersegurança bem-sucedido.

Cursos acreditados para indivíduos e profissionais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas à ISO 9001 (SGC) e à ISO 14001 (SMA), aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial e baseada em nossa experiência proprietária em obrigações de conformidade.

Produtos para implementação, treinamento, e conhecimento para escolas, universidades e outras organizações educacionais.

Documentação para estar em conformidade com a ISO 27001 (cibersegurança), ISO 9001 (qualidade), e GDPR (privacidade).

Programa corporativo de conscientização em cibersegurança e governança de IA para todos os empregados, para reduzir incidentes, apoiar um programa de cibersegurança bem-sucedido e garantir o uso responsável da IA.

Cursos acreditados para indivíduos e profissionais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas à ISO 9001 (SGC) e à ISO 14001 (SMA), aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial e baseada em nossa experiência proprietária em obrigações de conformidade.

Produtos para implementação, manutenção, treinamento, e conhecimento para empresas de telecomunicações.

Automatize a sua implementação e manutenção do SGSI com o Registro de Riscos, Declaração de Aplicabilidade, e assistentes para todos os documentos requeridos.

Documentação para estar em conformidade com a ISO 27001 (cibersegurança), ISO 22301 (continuidade de negócio), ISO 20000 (gestão de serviços de TU), GDPR (privacidade), e NIS 2 (cibersegurança).

Programa Corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes a apoiar um programa de cibersegurança bem-sucedido.

Cursos acreditados para indivíduos e profissionais de segurança que querem treinamento e certificação da mais alta qualidade.

Crie documentos para a ISO 27001 e a NIS2, obtenha respostas imediatas a quaisquer dúvidas relacionadas à ISO 27001 (SGSI – sistema de gestão da segurança da informação), aprimore sua redação e elabore materiais de treinamento em conscientização sobre segurança com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial.

Produtos para implementação, manutenção, treinamento, e conhecimento para bancos, seguradoras, e outras organizações financeiras.

Automatize a sua implementação e manutenção do SGSI com o Registro de Riscos, Declaração de Aplicabilidade, e assistentes para todos os documentos requeridos.

Documentação para estar em conformidade com a DORA (cibersegurança para o setor financeiro), ISO 27001 (cibersecurança), ISO 22301 (continuidade de negócio) e GDPR (privacidade).

Programa corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes e apoiar um programa bem-sucedido de cibersegurança, privacidade e IA.

Cursos acreditados para indivíduos e profissionais de segurança que querem treinamento e certificação da mais alta qualidade.

Crie documentos para a ISO 27001 e a NIS2, obtenha respostas imediatas a quaisquer dúvidas relacionadas à ISO 27001 (SGSI – sistema de gestão da segurança da informação), aprimore sua redação e elabore materiais de treinamento em conscientização sobre segurança com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial.

Produtos para implementação, treinamento, e conhecimento para entidades governamentais locais, regionais e nacionais.

Documentação para estar em conformidade com a ISO 27001 (cibersegurança), ISO 9001 (qualidade), GDPR (privacidade), e NIS 2 (cibersegurança).

Programa corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes e apoiar um programa bem-sucedido de cibersegurança, privacidade e IA.

Cursos acreditados para indivíduos e profissionais de segurança que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas à ISO 27001 (SGSI) e à ISO 9001 (SGQ), aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, impulsionada por IA e baseada em nossa expertise proprietária em obrigações de conformidade.

Produtos para implementação, treinamento, e conhecimento para hospitais e outras organizações de saúde.

Documentação para estar em conformidade com a ISO 27001 (cibersegurança), ISO 9001 (qualidade), ISO 14001 (ambiental), ISO 45001 (saúde & segurança), e GDPR (privacidade).

Programa corporativo de conscientização em cibersegurança e governança de IA para todos os empregados, para reduzir incidentes, apoiar um programa de cibersegurança bem-sucedido e garantir o uso responsável da IA.

Cursos acreditados para indivíduos e profissionais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas às normas ISO 27001 (SGSI – sistema de gestão da segurança da informação), ISO 9001 (SGQ – sistema de gestão da qualidade) e ISO 14001 (SGA – sistema de gestão ambiental) , aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial e baseada em nossa expertise proprietária em obrigações de conformidade.

Produtos para implementação, treinamento, e conhecimento para o setor de dispositivos médicos.

Documentação para estar em conformidade com a MDR e ISO 13485 (dispositivos médicos), ISO 27001 (cibersegurança), ISO 9001 (qualidade), ISO 14001 (ambiental), ISO 45001 (saúde & segurança), e GDPR (privacidade).

Programa corporativo de conscientização em cibersegurança e governança de IA para todos os empregados, para reduzir incidentes, apoiar um programa de cibersegurança bem-sucedido e garantir o uso responsável da IA.

Cursos acreditados para indivíduos e profissionais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas às normas ISO 27001 (SGSI – sistema de gestão da segurança da informação), ISO 9001 (SGQ – sistema de gestão da qualidade) e ISO 14001 (SGA – sistema de gestão ambiental) , aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial e baseada em nossa expertise proprietária em obrigações de conformidade.

Produtos para implementação, treinamento, e conhecimento para o setor aeroespacial.

Documentação para estar em conformidade com a AS9100 (aeroespacial), ISO 9001 (qualidade), ISO 14001 (ambiental), e ISO 45001 (saúde & segurança).

Programa corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes e apoiar um programa de cibersegurança bem-sucedido.

Cursos acreditados para indivíduos e profissionais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas à ISO 9001 (SGC) e à ISO 14001 (SMA), aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial e baseada em nossa experiência proprietária em obrigações de conformidade.

Produtos para implementação, treinamento, e conhecimento para a indústria automotiva.

Documentação para estar em conformidade com a IATF 16949 (automotiva), ISO 9001 (qualidade), ISO 14001 (ambiental), e ISO 45001 (saúde & segurança).

Programa corporativo de conscientização em cibersegurança e governança de IA para todos os empregados, para reduzir incidentes, apoiar um programa de cibersegurança bem-sucedido e garantir o uso responsável da IA.

Cursos acreditados para indivíduos e profissionais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas à ISO 9001 (SGC) e à ISO 14001 (SMA), aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial e baseada em nossa experiência proprietária em obrigações de conformidade.

Produtos para implementação, treinamento, e conhecimento para laboratórios.

Documentação para estar em conformidade com a ISO 17025 (laboratórios de teste e calibração) e ISO 9001 (qualidade).

Programa corporativo de conscientização em cibersegurança para todos os empregados, para reduzir incidentes e apoiar um programa de cibersegurança bem-sucedido.

Cursos acreditados para indivíduos e profissionais que querem treinamento e certificação da mais alta qualidade.

Obtenha respostas imediatas para quaisquer dúvidas relacionadas à ISO 9001 (SGC), aprimore sua redação e elabore materiais de treinamento com mais rapidez usando a plataforma da Advisera, equipada com inteligência artificial e baseada em nossa experiência proprietária em obrigações de conformidade.

Rhand Leal

Rhand Leal

Soluções em nuvem são respostas atrativas para aqueles que buscam por economia em custos e infraestruturas de resposta rápida a demanda, e buscas na Internet podem mostrar a você como estas soluções estão crescendo rapidamente e sendo adotadas por organizações de todos os tamanhos, especialmente por organizações de pequeno e médio porte.

Contudo, a própria natureza delas requer que clientes e provedores compartilhem atividades de gestão e operacionais em algum grau, e a falta ou falha em observar as responsabilidades com relação a estas atividades pode trazer danos significativos as partes interessadas.

Este artigo apresentará como atividades de segurança da informação deveriam ser vistas em ambientes em nuvem e como a ISO 27001 e a ISO 27017 (um código de práticas para segurança da informação para serviços em nuvem) pode ajudar organizações a definir apropriadamente responsabilidades em ambientes em nuvem e assegurar a proteção das informações.

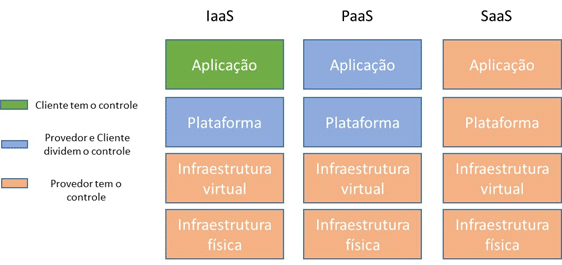

Antes que uma avaliação de segurança da informação possa ser feita, devemos primeiro entender como serviços em nuvem podem ser providos aos clientes. Os modelos de serviço em nuvem mais comuns disponíveis no Mercado, em ordem de complexidade, são:

Infraestrutura como serviço (Infrastructure as a Service – IaaS): modelo que oferece apenas infraestrutura computacional básica (ex.: máquinas físicas e virtuais, localização, rede, backup, etc.).

Plataforma como serviço (Platform as a Service – PaaS): modelo que oferece, além da infraestrutura computacional, um ambiente de desenvolvimento para desenvolvedores de aplicações (ex.: sistemas operacionais, ambiente para execução de linguagem de programação, bases de dados, etc.).

Software como serviço (Software as a Service – SaaS): modelo que oferece aos usuários finais acesso a aplicações e bases de dados (ex.: e-mail, compartilhamento de arquivos, redes sociais, ERPs, etc.).

Perceba que, à medida que a complexidade aumenta da IaaS para SaaS, os ativos sob controle da organização começam a ficar sob controle do provedor; contudo, em termos de segurança da informação, algumas atividades ainda permanecem sob controle da organização cliente, com o veremos na próxima seção.

A partir de um ponto de vista de segurança da informação, as principais preocupações envolvendo os modelos de nuvem acima mencionados, e o que você deveria ter o bom senso de considerar em termos de segurança, são:

Classificação, rótulo e tratamento de informações. Os dados armazenados e processados em ambientes de nuvem de provedores em última instância pertencem ao, ou estão sob a responsabilidade da, organização cliente, assim a decisão final sobre como elas devem ser classificadas, rotuladas e tratadas deve sempre ser tomada pelo cliente. Assim, mesmo que todos os ativos estejam sob controle do provedor, como no modelo SaaS, é uma boa coisa que sua responsabilidade com relação a segurança da informação cubra apenas a implementação dos controles relacionados a classificação dada pela organização cliente.

Gestão de identidades. Nos modelos PaaS e SaaS, dependendo do Sistema de informação considerado (ex.: um ERP), grupos de usuários podem ser divididos em usuários requeridos para manter o Sistema no ar (atividades operacionais), frequentemente sob controle do provedor; e usuários requeridos para gerir o acesso a funcionalidades do sistema (ex.: funções financeiras e de RH de um ERP) e usuários finais, estes últimos dois frequentemente sob controle da organização cliente. Assim, em um sistema similar, é uma boa coisa manter um controle estrito sobre quais usuários podem pertencer a quais grupos.

Monitoramento. Independente do modelo de nuvem adotado, dados monitorados podem estar relacionados ao desempenho de ativos (ex.: largura de banda, taxa de transferência, etc.) ou a processamento de dados (ex.: registros acessados, atividades de usuários, horário de login de usuário, etc.), e no último caso, informações sensíveis podem ser comprometidas através dos dados monitorados, assim é uma coisa boa definir quais dados o provedor pode monitorar e quais dados devem ser tornados disponíveis apenas para a organização cliente.

Privacidade. Este é talvez o aspecto mais crítico da segurança da informação relacionado a adoção de serviços em nuvem, uma vez que o provedor de serviço, por controlar a infraestrutura básica, pode acessar todos os dados que estão na nuvem a qualquer hora. Além disso, os locais a partir dos quais o provedor de nuvem opera podem ter leis e regulamentações que podem se mostrar um risco a confidencialidade das informações.

O “bom senso” que vimos na seção anterior já é considerado de um modo formal nas normas de segurança ISO. Enquanto a ISO 27001 provê controles para assegurar a definição apropriada de responsabilidades com relação a segurança da informação (ex.: A.6.1.1 – Papéis e responsabilidades de segurança da informação e A.6.1.2 – Segregação de funções), a ISO 27017 oferece uma visão integrada, considerando como clientes e provedores deveriam abordar o mesmo controle. Veja este artigo: ISO 27001 vs. ISO 27017 – Information security controls for cloud services.

Assim, considerando esta visão integrada, as recomendações gerais da norma sobre responsabilidades compartilhadas em ambientes de nuvem podem ser descritas como:

Políticas de segurança: Organizações cliente deveriam declarar a relevância dos serviços em nuvem para seu negócio e processos de segurança da informação, e provedores deveriam declarar que os requisitos de clientes de serviços de nuvem deveriam ser considerados na gestão de seus próprios processos de segurança.

Cláusulas contratuais: Organizações cliente deveriam incluir cláusulas em seus SLAs considerando aspectos de segurança da informação a serem atendidos pelo provedor. Estas cláusulas deveriam cobrir os requisitos da organização assim como aqueles de seus próprios clientes, incluindo preocupações com privacidade. Provedores deveriam incluir cláusulas em seus contratos com clientes especificando claramente as capacidades que eles podem oferecer com relação aos serviços em nuvem providos, e informações relacionadas a privacidade (ex.: onde o provedor opera e a que leis e regulamentações eles devem atender).

Controle de acesso e monitoramento: Provedores deveriam tornar disponíveis funcionalidades que permitissem aos clientes gerir, controlar e monitorar funcionalidades por conta própria, sem depender da intervenção do provedor (ex.: definição da classificação da informação, gestão de usuários, e monitoramento do desempenho de recursos).

Não deixe que a falta de responsabilidades faça buracos em suas salvaguardas de segurança

Benefícios de serviços em nuvem têm permitido a muitas organizações, especialmente àquelas com recursos limitados, expandir suas atividades e melhorar suas chances de sucesso, e seria terrível ver todos os esforços comprometidos por conta de algo tão simples quanto falhas em resolver definições de responsabilidades.

Os controles e recomendações da ISO 27001 e a ISO 27017 podem ser usados para estabelecer responsabilidades claras tanto para provedores quanto para clientes, minimizando os riscos de que responsabilidades indefinidas possam levar ao comprometimento de informações e falha em se atingir os objetivos do negócio.

Confira a Conformio compliance and cybersecurity platform para ajudá-lo a gerenciar um sistema completo de segurança da informação.

Rhand Leal has more than 15 years of experience in information security, and for six years he continuously maintained а certified Information Security Management System based on ISO 27001.

Rhand holds an MBA in Business Management from Fundação Getúlio Vargas. Among his certifications are ISO 27001 Lead Auditor, ISO 9001 Lead Auditor, Certified Information Security Manager (CISM), Certified Information Systems Security Professional (CISSP), and others. He is a member of the ISACA Brasília Chapter.

Você pode cancelar sua inscrção a qualquer momento. Para mais informações por favor veja nosso aviso de privacidade.